Postavljanje SSH-a na ruteru za siguran web pristup s bilo kojeg mjesta

Povezivanje s internetom putem Wi-Fi pristupnih točaka, na poslu ili bilo gdje drugdje izvan kuće izlaže vaše podatke nepotrebnim rizicima. Možete jednostavno konfigurirati usmjerivač kako bi podržao siguran tunel i zaštitio daljinski promet preglednika kako bi vidio kako.

Što je i zašto postaviti siguran tunel?

Možda ste znatiželjni zašto biste čak htjeli postaviti siguran tunel s uređaja na kućni usmjerivač i koje će vam koristi iz takvog projekta požeti. Postavimo nekoliko različitih scenarija koji uključuju korištenje interneta kako bi se ilustrirale prednosti sigurnog tuneliranja.

Scenarij jedan: Vi ste u kafiću pomoću prijenosnog računala za pregledavanje interneta putem njihove besplatne Wi-Fi veze. Podaci napuštaju vaš Wi-Fi modem, putuju kroz zrak nešifriran do Wi-Fi čvora u kafiću, a zatim se prenose na veći internet. Tijekom prijenosa s računala na veći internet vaši su podaci širom otvoreni. Svatko tko ima Wi-Fi uređaj u tom području može njušiti vaše podatke. Tako je bolno lako da motivirani 12-godišnjak s laptopom i kopijom Firesheepa može oteti vaše vjerodajnice za sve vrste stvari. Kao da se nalazite u sobi ispunjenoj zvučnicima samo engleskog, razgovarajući na telefon koji govori mandarinski kineski. Od trenutka kad netko dođe na mandarinski kineski jezik (Wi-Fi snifer), pseudo-privatnost se razbija.

Drugi scenarij: Vi ste u kafiću pomoću prijenosnog računala kako biste ponovno pregledavali internet putem njihove besplatne Wi-Fi veze. Ovaj put ste uspostavili šifrirani tunel između prijenosnog računala i kućnog usmjerivača pomoću SSH-a. Vaš se promet usmjerava kroz ovaj tunel izravno s prijenosnog računala na kućni usmjerivač koji funkcionira kao proxy poslužitelj. Ovaj cjevovod je neprohodan za Wi-Fi sniffere koji ne bi vidjeli ništa osim iskrivljenog toka šifriranih podataka. Bez obzira na to koliko je ustanova neuredna, koliko je nesigurna Wi-Fi veza, vaši podaci ostaju u šifriranom tunelu i napuštaju je tek nakon što dosegnu vašu kućnu internetsku vezu i izađu na veći internet.

U scenariju ste otvoreni otvoreno; u drugom scenariju možete se prijaviti na svoju banku ili druge privatne web-stranice s istim povjerenjem kao i kod kućnog računala.

Iako smo koristili Wi-Fi u našem primjeru, mogli biste koristiti SSH tunel da biste osigurali čvrstu vezu kako biste, recimo, pokrenuli preglednik na udaljenoj mreži i probili rupu kroz vatrozid da biste se slobodno kretali kao na kućnoj vezi.

Zvuči dobro, zar ne? To je nevjerojatno lako postaviti tako da nema vremena kao sadašnjost - možete imati svoj SSH tunel i pokrenuti unutar sat vremena.

Što ćete trebati

Postoji mnogo načina za postavljanje SSH tunela kako biste osigurali pregledavanje weba. U ovom tutorialu fokusiramo se na postavljanje SSH tunela na najjednostavniji način s najmanjom količinom napora za korisnika s kućnim usmjerivačem i strojevima sa sustavom Windows. Da biste pratili naš vodič, trebat će vam sljedeće stvari:

- Usmjerivač koji izvodi izmijenjeni firmware Tomato ili DD-WRT.

- SSH klijent poput PuTTY.

- SOCKS-kompatibilan web-preglednik kao što je Firefox.

Za našeg vodiča koristit ćemo Tomato, ali upute su gotovo identične onima koje biste slijedili za DD-WRT pa ako radite DD-WRT slobodno slijedite. Ako nemate modificirani firmware na vašem usmjerivaču, pogledajte naš vodič za instaliranje DD-WRT i rajčice prije nastavka.

Generiranje ključeva za naš šifrirani tunel

Iako se može činiti čudnim skok pravo na generiranje ključeva prije nego što konfiguriramo SSH poslužitelj, ako imamo spremne ključeve, moći ćemo konfigurirati poslužitelj u jednom prolazu.

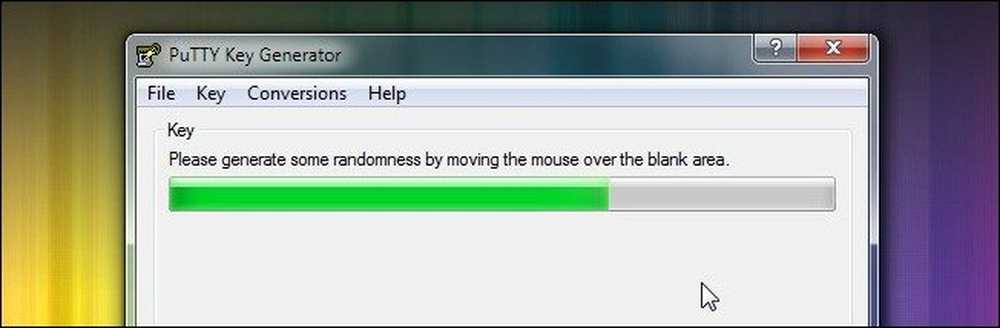

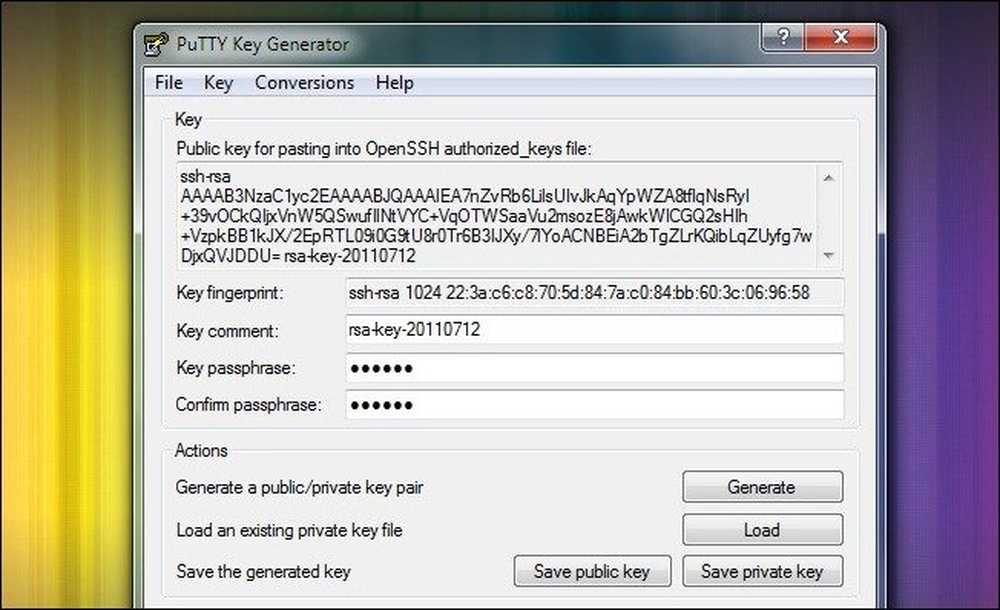

Preuzmite pun paket PuTTY i izvucite ga u mapu po vašem izboru. Unutar mape nalazi se PUTTYGEN.EXE. Pokrenite program i kliknite Key -> Generiraj par ključeva. Vidjet ćete zaslon sličan onome na slici; pomaknite miša oko sebe da biste generirali slučajne podatke za proces izrade ključa. Kada proces završi, prozor vašeg Generatora ključeva za PuTTY bi trebao izgledati ovako; nastavite i unesite jaku zaporku:

Nakon što uključite zaporku, nastavite i kliknite Spremi privatni ključ. Sklopite rezultirajuću .PPK datoteku na sigurno mjesto. Kopirajte i zalijepite sadržaj okvira "Javni ključ za lijepljenje ..." u privremeni TXT dokument za sada.

Ako planirate koristiti više uređaja s vašim SSH poslužiteljem (kao što su prijenosno računalo, netbook i smartphone), trebate generirati parove ključeva za svaki uređaj. Samo naprijed i generirajte lozinku i spremite dodatne parove ključeva koje sada trebate. Svakog novog javnog ključa kopirajte i zalijepite u privremeni dokument.

Konfiguriranje routera za SSH

I Tomato i DD-WRT imaju ugrađene SSH poslužitelje. Ovo je sjajno iz dva razloga. Prvo, telnet je u vaš usmjerivač bio jako bolan da ručno instalira SSH poslužitelj i konfigurira ga. Drugo, budući da na ruteru imate poslužitelj SSH (koji vjerojatno troši manje energije od žarulje), glavno računalo nikad nećete morati ostaviti samo za lagani SSH poslužitelj.

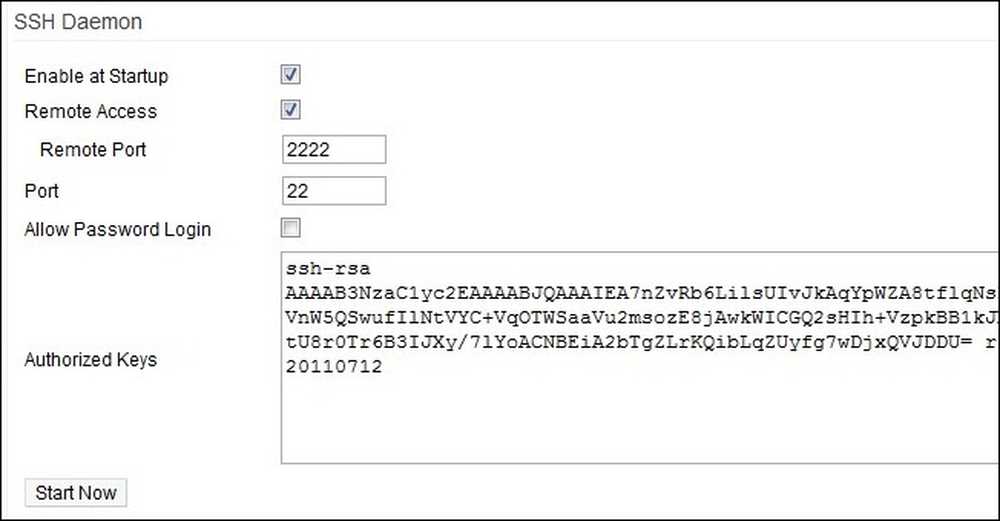

Otvorite web-preglednik na računalu povezanom s lokalnom mrežom. Dođite do web-sučelja vašeg usmjerivača, za naš usmjerivač-Linksys WRT54G koji radi Tomato-adresa je http://192.168.1.1. Prijavite se na web sučelje i idite na Administracija -> SSH Daemon. Tu morate provjeriti oba Omogući pri pokretanju i Udaljeni pristup. Možete promijeniti udaljeni priključak ako želite, ali jedina korist za to jest da marginalno zamagljuje razlog zbog kojeg je port otvoren ako vas netko port skenira. Poništite Dopusti prijavu za zaporku. Nećemo koristiti prijavu za lozinku da bismo pristupili usmjerivaču iz daljine, koristit ćemo par ključeva.

Zalijepite javne ključeve koje ste generirali u zadnjem dijelu vodiča u Ovlašteni ključevi kutija. Svaki ključ treba biti vlastiti unos odvojen prelomom retka. Prvi dio ključa ssh-RSA je vrlo važno. Ako ga ne uključite u svaki javni ključ, pojavit će se nevažeći SSH poslužitelju.

Klik Započni sada i zatim se pomaknite prema dolje do dna sučelja i kliknite Uštedjeti. U ovom trenutku vaš SSH poslužitelj je pokrenut i radi.

Konfiguriranje vašeg udaljenog računala za pristup vašem SSH poslužitelju

Ovdje se događa čarolija. Imate par ključeva, imate pokrenut poslužitelj, ali ništa od toga nije vrijedno ako se ne možete daljinski povezati s polja i tunela u vaš usmjerivač. Vrijeme je da razbijemo našu pouzdanu mrežu s operacijskim sustavom Windows 7 i postavimo se na rad.

Prvo kopirajte tu mapu PuTTY koju ste stvorili na drugo računalo (ili je jednostavno preuzmite i ponovo izvadite). Odavde su sve upute usmjerene na udaljeno računalo. Ako ste pokrenuli Generator ključeva na vašem kućnom računalu, provjerite jeste li se prebacili na svoje prijenosno računalo do kraja vodiča. Prije nego što se riješite, morat ćete se uvjeriti da imate kopiju .PPK datoteke koju ste stvorili. Nakon što ste izvukli PuTTy i .PPK u ruci, spremni smo za nastavak.

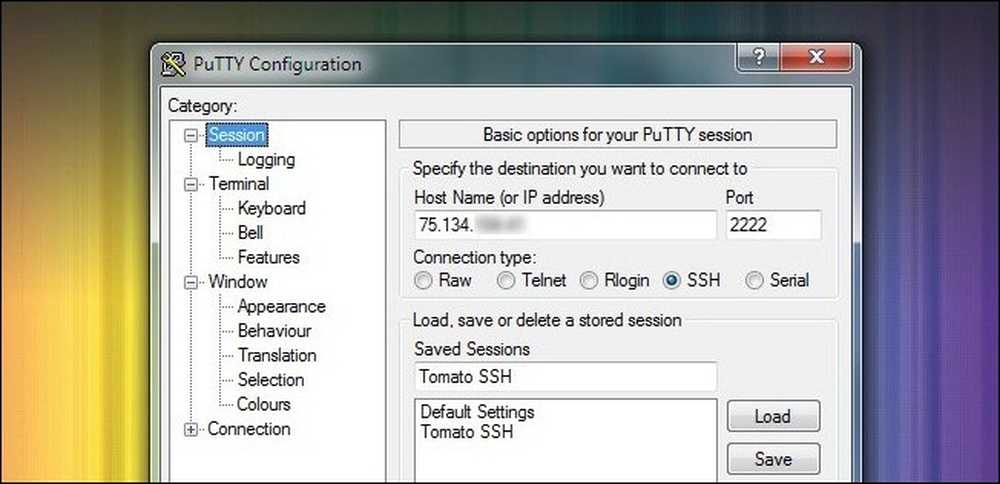

Pokrenite PuTTY. Prvi zaslon koji ćete vidjeti je sjednica zaslon. Ovdje ćete morati unijeti IP adresu kućne internetske veze. To nije IP vašeg usmjerivača na lokalnom LAN-u, to je IP vašeg modema / usmjerivača kako ga vidi vanjski svijet. Možete ga pronaći tako da pogledate glavnu stranicu statusa u web sučelju vašeg usmjerivača. Promijenite port na 2222 (ili što god ste zamijenili u SSH Daemon konfiguracijskom procesu). Budi siguran SSH je označen. Samo naprijed ime vaše sesije tako da možete Spremi za buduću uporabu. Nazvali smo naš Tomato SSH.

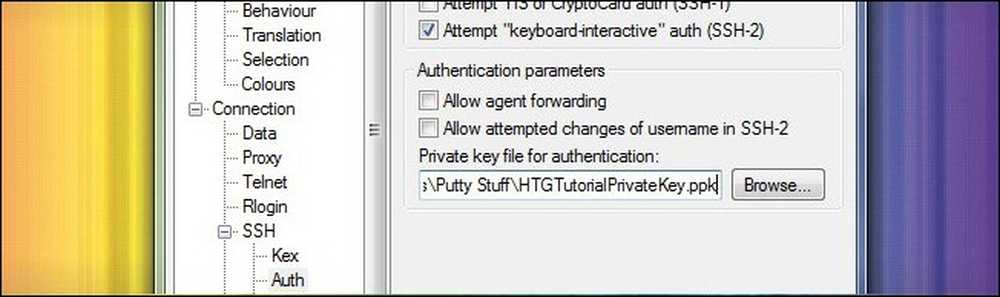

Krećite se kroz lijevo okno prema dolje Veza -> Auth. Ovdje trebate kliknuti na gumb Pregledaj i odabrati .PPK datoteku koju ste spremili i prenijeli na udaljeni stroj.

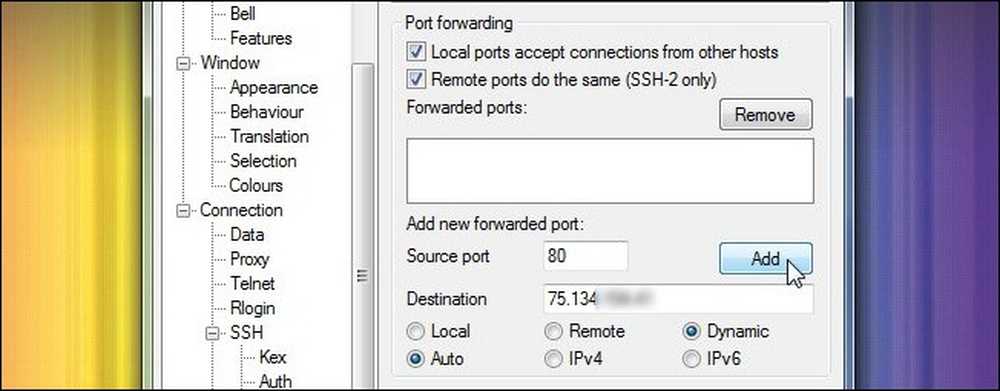

Dok ste u podizborniku SSH, nastavite do SSH -> Tuneli. Ovdje ćemo konfigurirati PuTTY da funkcionira kao proxy poslužitelj za vaše prijenosno računalo. Označite oba okvira ispod Prosljeđivanje luka. Ispod, u Dodaj novi proslijeđeni port unesite 80 za Izvorni izvor i IP adresu vašeg usmjerivača za Odredište. Ček Auto i Dinamičan zatim kliknite Dodati.

Dvaput provjerite pojavljuje li se unos u Preusmjereni portovi kutija. Idite natrag sjednice i kliknite Uštedjeti da biste spremili sve konfiguracijske radove. Sada kliknite Otvorena. PuTTY će pokrenuti prozor terminala. U ovom trenutku možete dobiti upozorenje koje ukazuje da ključ poslužitelja nije u registru. Samo naprijed i potvrdite da vjerujete domaćinu. Ako ste zabrinuti zbog toga, možete usporediti niz znakova otiska prsta koji vam daje u poruci upozorenja s otiskom ključa koji ste generirali učitavanjem u PuTTY Key Generator. Kada otvorite PuTTY i kliknete upozorenje, trebali biste vidjeti zaslon koji izgleda ovako:

Na terminalu će vam trebati samo dvije stvari. Kod vrste za prijavu korijen. Na promptu zaporke upišite RSA lozinku za ključeve-to je lozinka koju ste stvorili prije nekoliko minuta kada ste generirali ključ, a ne lozinku za usmjerivač. Ljuska usmjerivača će se učitati i završit ćete u naredbenom retku. Uspostavili ste sigurnu vezu između usluge PuTTY i kućnog usmjerivača. Sada trebamo uputiti vaše aplikacije kako pristupiti PuTTY.

Napomena: Ako želite pojednostavniti postupak po cijeni neznatnog smanjenja sigurnosti, možete generirati para ključeva bez lozinke i automatski postaviti PuTTY na root račun (tu postavku možete uključiti pod Connect -> Data -> Auto Login ). Time se proces povezivanja PuTTY smanjuje tako da jednostavno otvori aplikaciju, učita profil i klikne Otvori.

Konfiguriranje vašeg preglednika za povezivanje s PuTTY

U ovom trenutku u tutorijalnom poslužitelju je pokrenut i pokrenut, vaše računalo je povezano s njim, i ostaje samo jedan korak. Morate reći važnim aplikacijama da koriste PuTTY kao proxy poslužitelj. Bilo koja aplikacija koja podržava SOCKS protokol može se povezati s PuTTY-om, kao što su Firefox, mIRC, Thunderbird i uTorrent, da navedemo samo neke - ako niste sigurni podržava li aplikacija SOCKS kopanje po izbornicima opcija ili pogledajte dokumentaciju. To je ključni element koji se ne smije zanemariti: sav se promet ne preusmjerava putem PuTTY proxy poslužitelja prema zadanim postavkama; to mora biti priključen na SOCKS poslužitelj. Mogli biste, na primjer, imati web-preglednik u kojem ste uključili SOCKS i web-preglednik gdje niste - i na istom stroju - i jedan bi šifrirao vaš promet, a jedan ne.

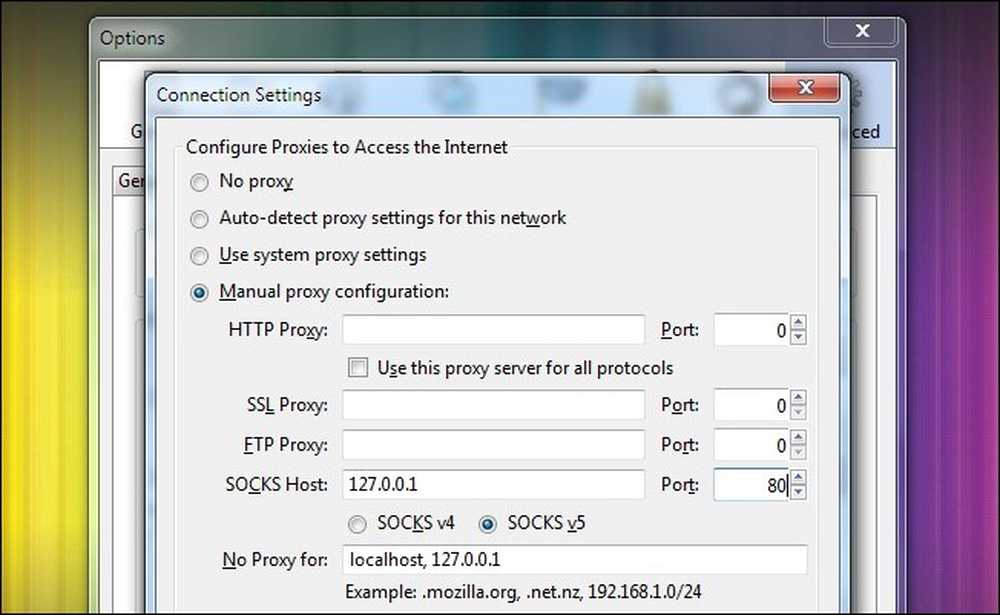

Za naše potrebe želimo osigurati naš web preglednik, Firefox Portable, koji je dovoljno jednostavan. Proces konfiguracije za Firefox prevodi na gotovo svaku aplikaciju za koju ćete morati uključiti SOCKS informacije. Pokrenite Firefox i idite na Opcije -> Napredno -> Postavke. Iz unutar Postavke veze izbornika, odaberite Ručna konfiguracija proxyja i pod SOCKS Host plug in 127.0.0.1-povezujete se s aplikacijom PuTTY koja se pokreće na vašem lokalnom računalu tako da morate staviti IP adresu lokalnog računala, a ne IP vašeg usmjerivača kao što ste do sada postavljali u svaki utor. Postavite port na 80, i kliknite u redu.

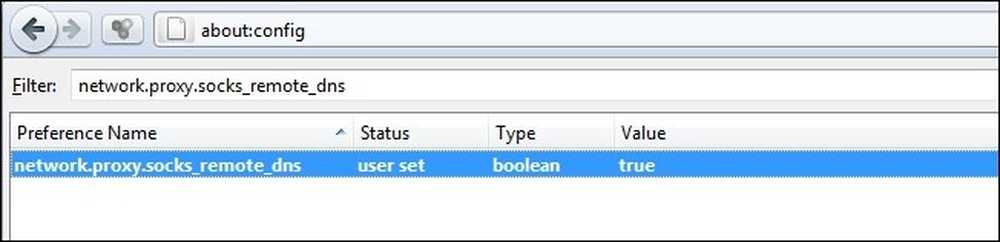

Imamo jednu malu štipaljku za primjenu prije nego što smo spremni. Firefox prema zadanim postavkama ne usmjerava DNS zahtjeve putem proxy poslužitelja. To znači da će vaš promet uvijek biti šifriran, ali netko će njuškati vezu vidjeti sve vaše zahtjeve. Znali bi da ste na Facebook.com ili Gmail.com, ali ne bi mogli vidjeti ništa drugo. Ako želite preusmjeriti svoje DNS zahtjeve preko SOCKS-a, morat ćete ga uključiti.

Tip about: config u adresnoj traci, a zatim kliknite "Ja ću biti oprezan, obećavam!" ako dobijete strogo upozorenje o tome kako možete zeznuti vaš preglednik. Zalijepiti network.proxy.socks_remote_dns u Filtar: i zatim desnom tipkom miša kliknite na unos za network.proxy.socks_remote_dns i žabica to Pravi. Odavde će i vaše pregledavanje i DNS zahtjevi biti poslani kroz SOCKS tunel.

Iako smo konfigurirali naš preglednik za SSH-sve-vrijeme, možda ćete htjeti jednostavno mijenjati postavke. Firefox ima praktično proširenje, FoxyProxy, što ga čini izuzetno jednostavnim za uključivanje i isključivanje proxy poslužitelja. Podržava tona konfiguracijskih opcija kao što je prebacivanje između proxy poslužitelja na temelju domene na kojoj se nalazite, web lokacija koje posjećujete itd. Ako želite biti u mogućnosti jednostavno i automatski isključiti proxy uslugu ovisno o tome jeste li na na primjer, FoxyProxy ste pokrili. Korisnici Chromea htjet će provjeriti Proxy Switchy! za sličnu funkcionalnost.

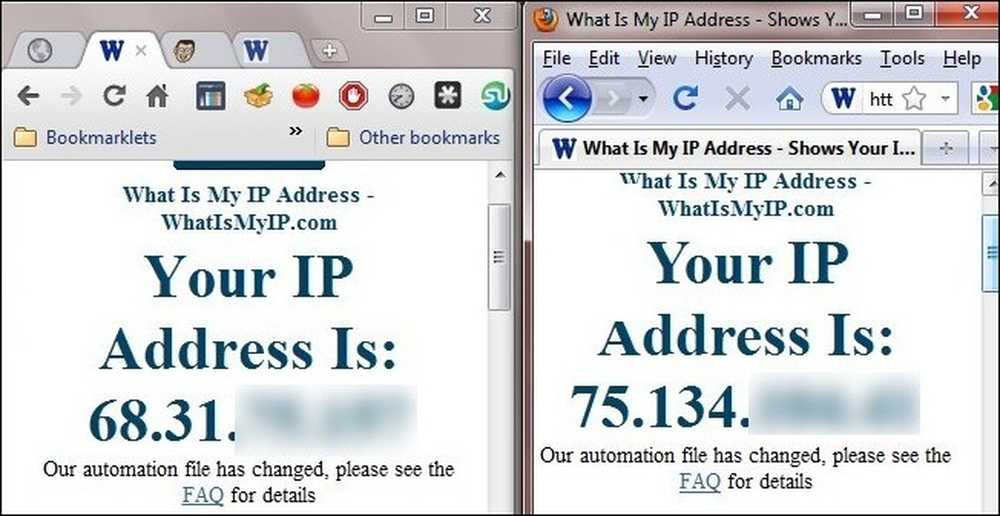

Da vidimo je li sve radilo kako je planirano, hoćemo li? Da bismo testirali stvari, otvorili smo dva preglednika: Chrome (s lijeve strane) bez tunela i Firefox (s desne strane) koji je svježe konfiguriran za upotrebu tunela.

S lijeve strane vidimo IP adresu Wi-Fi čvora koji povezujemo i na desnoj strani, zahvaljujući našem SSH tunelu, vidimo IP adresu našeg udaljenog usmjerivača. Sav se Firefox promet preusmjerava kroz SSH poslužitelj. Uspjeh!

Imate savjet ili trik za osiguranje udaljenog prometa? Koristite SOCKS poslužitelj / SSH s određenom aplikacijom i volite je? Trebate li pomoć u šifriranju prometa? Da čujemo o tome u komentarima.