Apple korisnici Pazite Ovaj malware koristi MS Word za zaraziti macOS

Makro-bazirani napadi proizlazi iz zlonamjernih Microsoft Wordovih dokumenata postoje već neko vrijeme, kao što se još uvijek razmatra jedan od najučinkovitijih načina za kompromitiranje sustava Windows. Čini se da ovaj oblik napada također dolazi do Mac-a.

Istraživači sigurnosti uspjeli su identificirati takav napad na Mac uređaju putem Word datoteke pod nazivom "Američki saveznici i rivali probavljaju Trumpovu pobjedu - Carnegiejevu zakladu za međunarodni mir". U datoteci je skriveno ugrađena makronaredba koja se može pokrenuti ako korisnik otvori dokument u programu Word koji je konfiguriran za omogućavanje makronaredbi.

Ako korisnik odluči otvoriti datoteku unatoč upozorenju koje treperi prilikom otvaranja datoteke, ugrađeni makro bi nastavio provjeriti radi li se sigurnosni vatrozid LittleSnitch. Ako nije, makronaredba bi tada preuzela šifrirani sadržaj s securitychecking.org. Nakon dovršetka preuzimanja, makro bi tada dešifrirao sadržaj pomoću hard-kodiranog ključa, nakon čega slijedi izvršavanje tereta.

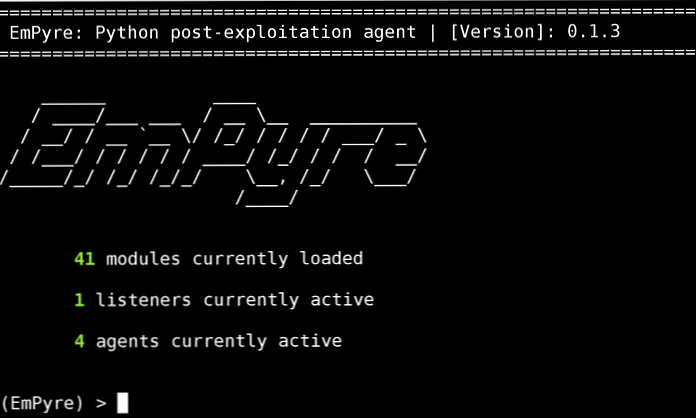

Prema istraživačima sigurnosti, kod koji se temelji na Pythonu i koji se nalazi u makrou gotovo je izravna kopija poznatog open-source okvira za korištenje Mac-a nazvanog EmPyre. Dok se istraživači ne mogu dočepati sadržaja koji je posluživao securitychecking.org, EmPyre komponente znače da makro može potencijalno se može koristiti za praćenje web-kamera, ukrasti zaporke i ključeve za šifriranje spremljene u privjesku za ključeve i pristupiti povijesti pregledavanja.

Ova zlonamjerna Word datoteka označava prvi put da je netko pokušao kompromitirati Mac putem zloporabe makroa. Iako zlonamjerni softver nije osobito napredan, to se ne može poreći makroi su još uvijek vrlo učinkoviti kada je u pitanju kompromitiranje stroja. Mac korisnici vjerojatno bi trebali biti posebno oprezni kada se radi o Word datotekama od sada.

Izvor: Ars Technica